Vertrauenswürdige Zertifikate

Damit ein Zertifikat als vertrauenswürdig angesehen wird, muss dessen Aussteller- oder Root Zertifikat installiert sein. Bei den bekannten PKIs ist dieses i.d.R. schon direkt nach der Installation des Betriebssystems der Fall, betreibet man eine eigene PKI, was für interne Anwendungen durchaus zu empfehlen ist, dann muss das Root CA Zertifikate der eigenen PKI installiert werden. Das CA Zertifikate muss im PEM Format vorliegen, z.B:

-----BEGIN CERTIFICATE----- MIIG4jCCBZagAwIBAgIUBODbM9i+Paz/97snL2+Rea8/vacwQQYJKoZIhvcNAQEK MDSgDzANBglghkgBZQMEAgEFAKEcMBoGCSqGSIb3DQEBCDANBglghkgBZQMEAgEF ... ROq0iK5yobVZ0lWuPVDSYl98gibW14z5b7PZy7ha6m84U88yNZo omYckt3FSGB2GMtAUyMu+mMaYjV5nXpyjlVorRBwnlk7KRJflXo= -----END CERTIFICATE-----

Den Inhalt des Zertifikats kann man sich mit openssl x509 -noout -text -in <Filename> ansehen.

RedHat/CentOS/Fedora

Die Datei muss nach /etc/pki/ca-trust/source/anchors/ kopiert werden, danach ruft man update-ca-trust auf. Danach ist das betroffene CA Zertifikat systemweit vertrauenswürdig.

Debian/Ubuntu

Die Datei muss nach /usr/share/ca-certificates/<pfad>/ kopiert werden, wobei Pfad frei wählbar ist. ./mozilla sollte nicht verwendet werden, da liegen nämlich die vorinstallierten Zertifikate. Mit dpkg-reconfigure ca-certificates kann man das neue Zertifikat aktivieren. Beispiel:

mkdir /usr/share/ca-certificates/cf cp myca.crt /usr/share/ca-certificates/cf/ dpkg-reconfigure ca-certificates

Jetzt kann man das neue Zertifikat aktivieren.

Am besten "Fragen" auswählen, dann kommt

In diesem Beispiel ist ganz oben das neue CA Zertifikat zu sehen. Es muss jetzt ausgewählt werden, dann werden die neuen Dateien automatisch erzeugt.

Windows

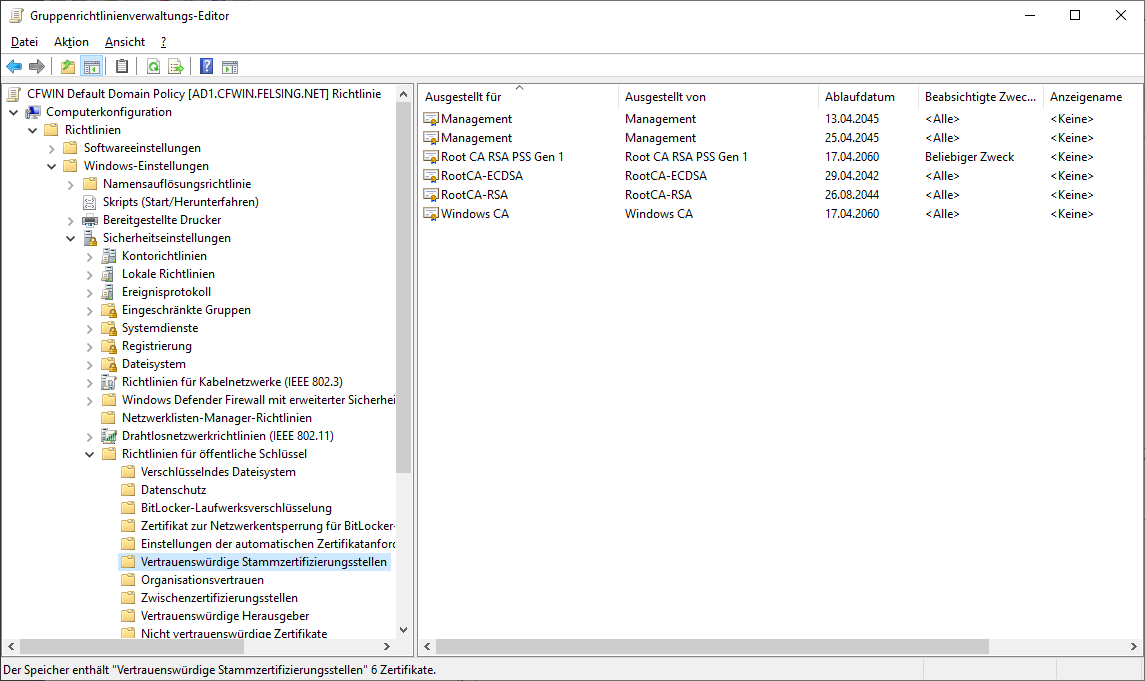

Unter Windows sollten die vertrauenswürdigen Zertifikate über Active Directory Gruppenrichtlinien verteilt werden. Das funktioniert auch mit einem Samba4 AD-Controller. Im Gruppenrichtlinien Editor kann man das CA Zertifikat wie bei einer lokalen Installation unter Vertrauenswürdige Stammzertifizierungsstellen -> Zertifikate ergänzen.

Nach dem nächsten Update der Gruppenrichtlinien ist das Zertifikat dann bei den im AD unter der entsprechenden OU registrierten Windows Clients bekannt.

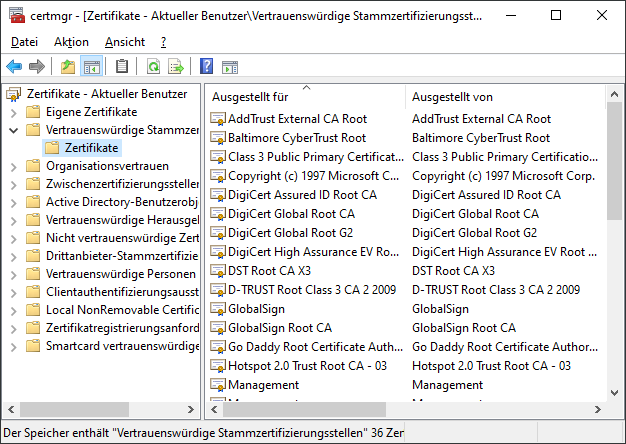

Lokal kann man das mit dem Aufruf von certmgr.msc machen.

Das Zertifikat muss unter Vertrauenswürdige Stammzertifizierungsstellen -> Zertifikate abgelegt werden.